https://www.wordreference.com/sinonimos/

- Español-Inglés, Inglés-Español

https://dictionary.cambridge.org/es/diccionario/ingles-espanol/

https://www.linguee.es/espanol-frances

https://www.linguee.es/espanol-frances

https://es.pons.com/traducci%C3%B3n/espa%C3%B1ol-alem%C3%A1n

https://es.pons.com/traducci%C3%B3n/espa%C3%B1ol-alem%C3%A1n

https://www.collinsdictionary.com/es/diccionario/ingles-chino

https://www.collinsdictionary.com/es/diccionario/ingles-chino

Sitios para elaborar referencias bibliográficas en estilo APA

1) Formato APA con el Generador APA de Scribbr

2)

Cite This For Me

3)

APA Citation Generator - Citation Machine

4)

OttoBib.com: Bibliography and Works Cited Generator

5)

apa style - Zotero Style Repository

6)

Free Bibliography Generator - MLA, APA, Chicago ... - EasyBib

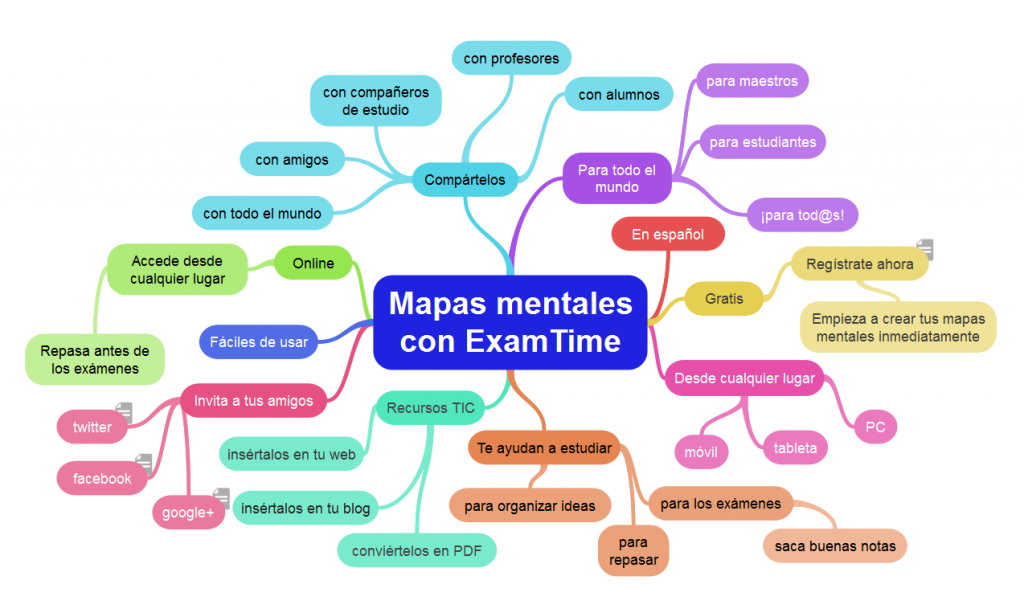

Otras Herramientas de aprendizaje

http://elearningmasters.galileo.edu/2018/03/21/fomentar-el-aprendizaje-constructivista/

https://crosswordhobbyist.com/?gclid=CjwKCAiAhc7yBRAdEiwAplGxX76xlAV40Ops1_SUVqk8nshJdTyYZ-hoMrHq1Wc5nY7JbUtV1muGZRoCLLoQAvD_BwE

https://api.gynzy.com/en/es/items/lenguaje/memoria-palabras/32/2169

https://www.ispring.es/ispring-suite?utm_source=google&utm_medium=cpc&utm_campaign=es_suite&utm_term=creador%20de%20cuestionarios&utm_content=79991764513&ad_group=suite_vocabulary_quiz_maker&gclid=CjwKCAiAhc7yBRAdEiwAplGxXwB7-D6z84KS6VGZBM1pKSsSf7H5qlX1MuWZvOhbXgMuydNjLG_1_RoC4sQQAvD_BwE

Hacking

El hacking informático usa la manipulación del comportamiento del equipo y de los sistemas que tiene conectados. Esto se hace generalmente mediante scripts o programas que manipulan los datos que pasan a través de una conexión de red con el fin de acceder a la información del sistema. Algunas de las herramientas que se utilizan es el uso de virus, gusanos, Troyanos, ransomware, secuestros del navegador, rootkits y ataques de denegación de servicio.

El hacking es algo que no se suele tomar en serio o que lo vemos como algo que solo pasa en las peliculas y no nos damos cuenta que en nuestro dia a dia hay riesgo de este, comenzo junto con el internet y entre mas dependientes seamos hacia este mas va crecer el hacking y hoy en dia tenemos muchos de nuestros datos personales en internet.

El peligro de los virus por correo electrónico

El correo electrónico es una herramienta muy eficaz y fácil de usar, sin embargo, una de las informaciones más peligrosas que podemos recibir son los virus informáticos, su acción comienza al abrir el correo infectado, se comienza a propagar, primero se guarda en la memoria y se añade a los programas que se ejecuten, de esta forma toma el control del sistema operativo. Dependiendo de la programación del virus es el daño que causa en el equipo infectado.

Bibliografía

Anónimo. (s.f.). Rioja

Salud. Obtenido de

https://www.riojasalud.es/salud-publica-y-consumo/consumo/el-rincon-del-consumidor/4766-correo-electronico-virus-informaticos

Phishing.

Utilizados por delincuentes cibernéticos para estafar y obtener información confidencial de forma fraudulenta por medio del correo electrónico o algún sistema de mensajería instantánea.

La mayoría de los ataques de phishing comienzan con la recepción de un correo electrónico o un mensaje directo en el que el remitente se hace pasar por un banco, una empresa u otra organización real con el fin de engañar al destinatario. Este correo electrónico incluye enlaces a un sitio web preparado por los criminales -que imita al de la empresa legítima- y en el que se invita a la víctima a introducir sus datos personales.

Para poder evitar el Phishing:

- Tienes que ser precavido con cuentas que aparentan ser empresas reconocidas.

- Revisar la ortografía de estos mensajes.

- Si los mensajes empiezan con “Estimado cliente”, “Notificación a usuario” o “Querido amigo” es un indicador de que probablemente te quieran estafar.

- Si el mensaje te obliga a tomar una decisión de manera inminente o en unas pocas horas, es mala señal.

En conclusión, el Phishing es una manera fácil en la que los delincuentes de la red puedan robar gran parte de tus datos y estafarte con solo un clic y sin que te des cuenta, por esta razón es necesario ser precavido con todos los mensajes "sospechosos" que te lleguen y antes de dar clic en cualquier link o ceder alguna información confidencial tiene que estar seguro de que es una fuente confiable.

Bibliografía

Anónimo. (s.f.). Oficina de Seguridad del Internauta.

Obtenido de https://www.osi.es/es/banca-electronicaO

Anónimo. (s.f.). Panda.

Obtenido de https://www.pandasecurity.com/es/security-info/phishing/

RIVERO, M. (s.f.). Info

Spyware. Obtenido de

https://www.google.com/amp/s/www.infospyware.com/articulos/que-es-el-phishing/amp/

Los mensajes masivos, basura y spam:

Estos mensajes llegan en cualquier momento o hora con anuncios de publicidad estos pueden prometerte premios ,descuentos etc. Pueden pedirte información personal para evitar que suceda algo que no deseas es mejor bloquear los mensajes que no quieres que te lleguen y no entrar a un link sin antes llamar al lugar de donde viene para asegurarte que esto sea real y no un spam.

El sexting

El sexting es la actividad de enviar mensajes, fotos y vídeos de tipo sexual o eróticos atreves de redes sociales, se espera que esta practica sea realizada por adultos pero este comportamiento se ha vuelto muy famoso en menores de edad.

La pre valencia del sexting ha aumentado en los últimos años y aumenta a medida que los jóvenes crecen. El peligro aumenta conforme esta practica va aumentando ya que la mayoría de niños están siendo expuestos a ser chantajeados o sufrir de cyberbulling.